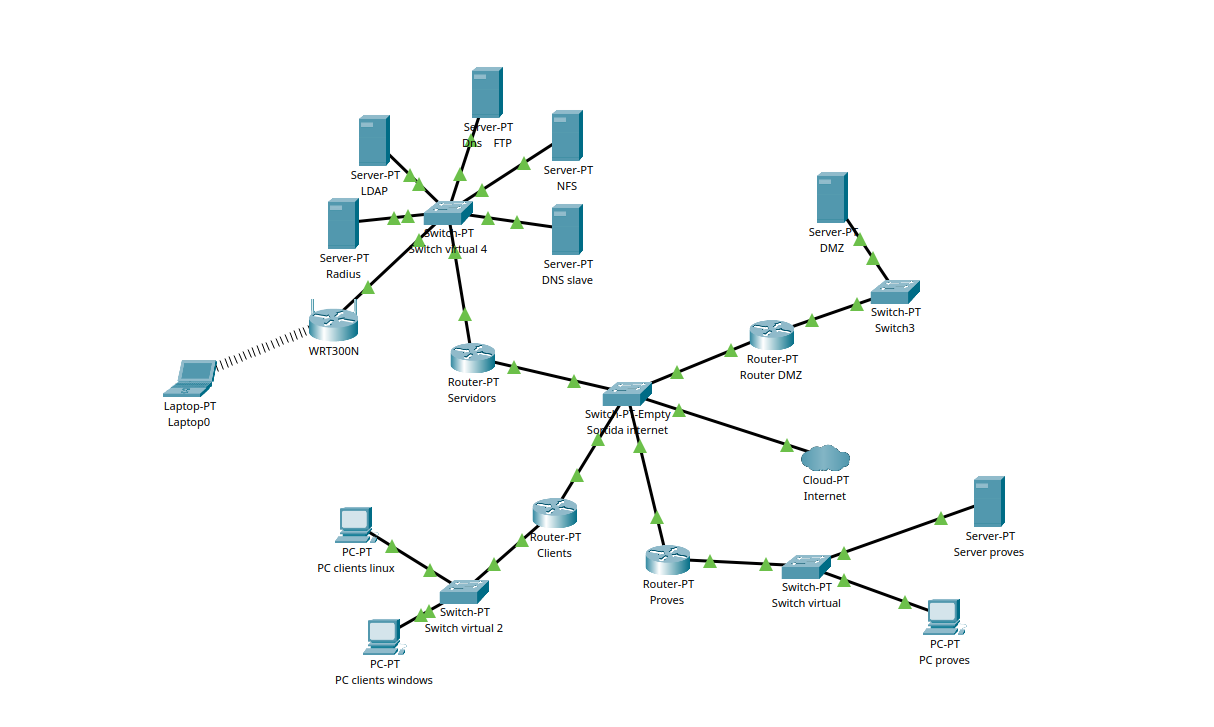

Per configurar una WLAN en el nostre cas he recreat la xarxa en packet tracer i he afegit un servidor que actuí per a que la seguretat de xarxa sigui enterprise

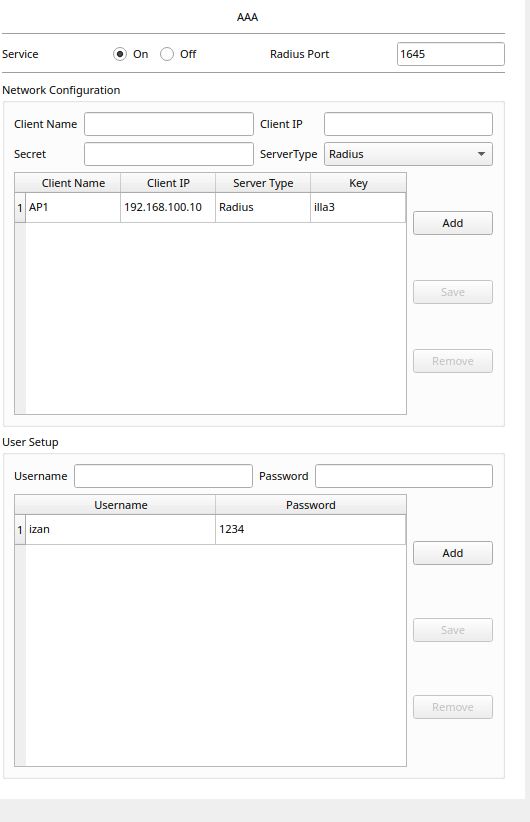

Al servidor he activat el AAA per a que actuí de servidor radius i l’hi he configurat l’AP

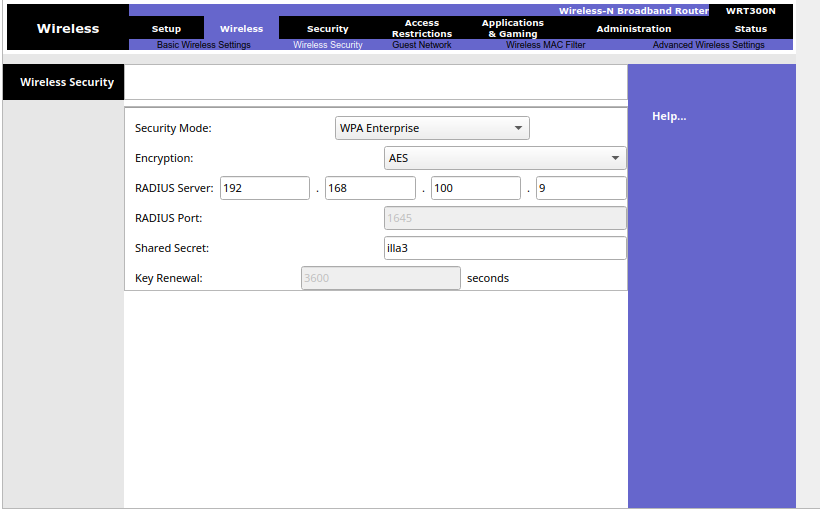

Al AP he configurat per a que tingui la seguretat WPA Enterprise mediant Radius

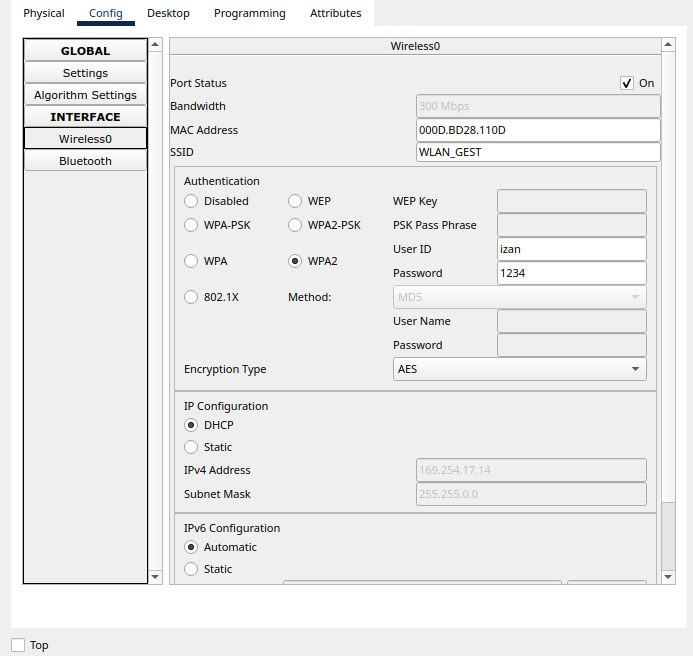

Per confirmar que funciona he fet un ping desde Laptop0 i un altre desde PC0, per comprovar com el dispositiu desde el portàtil d’administrador pot arribar i el de la xarxa client no

C:\>ping 192.168.100.1

Pinging 192.168.100.1 with 32 bytes of data:

Reply from 192.168.100.1: bytes=32 time=24ms TTL=119

Reply from 192.168.100.1: bytes-32 time=24ms TTL=119

Reply from 192.168.100.1: bytes=32 time=24ms TTL=119

Reply from 192.168.100.1: bytes-32 time=24ms TTL=119

Ping statistics for 192.168.100.1:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds:

Minimum = 24ms, Maximum = 24ms, Average = 24msC:\>ping 192.168.100.1

Pinging 192.168.100.1 with 32 bytes of data:

Ping statistics for 192.168.100.1:

Packets: Sent = 1, Received = 0, Lost = 1 (100% loss)